Cybertalk Implementasi Data Science – Studi Kasus Intrusion Detection System (IDS)

Pembicara : Ani Karimatul Fauziyyah

IDS (Intrusion Detection System) adalah sebuah sistem (dapat berupa perangkat keras maupun perangkat lunak) yang melakukan pengawasan terhadap traffic jaringan dan pengawasan terhadap kegiatan-kegiatan yang mencurigakan didalam sebuah sistem jaringan, IDS dapat melakukan inspeksi terhadap lalu lintas inbound dan outbound dalam sebuah sistem atau jaringan, melakukan analisis dan mencari bukti dari percobaan intrusi (penyusupan). Jika ditemukan kegiatan-kegiatan yang mencurigakan berhubungan dengan traffic jaringan maka IDS akan memberikan peringatan kepada sistem atau administrator jaringan. Dalam banyak kasus IDS juga merespon terhadap traffic yang tidak normal/ anomali melalui aksi pemblokiran seorang user atau alamat IP (Internet Protocol). IDS merupakan suatu alat yang membutuhkan tool yang di lapangannya tool dan IDS tersebut akan digunakan secara bersama-sama. Maka dari itu, terdapat 4 topik yang dibahas, yaitu Firewall Basic, Intrusion Detection and Prevention, Detection and Prevention tools, Understanding detection and mitigation, dan Case Study.

Firewall adalah suatu perangkat keamanan yang memfilter lalu lintas jaringan supaya komputer tetap aman saat terkoneksi dengan internet, bisa berupa perangkat hardware, software maupun kombinasi keduanya. Perangkat ini bertugas memantau keluar dan masuknya data di jaringan. Perangkat ini akan memberikan izin maupun memblokir data yang masuk ke jaringan internet. Data yang diblokir biasanya terindikasi berbahaya. Data yang terindikasi berbahaya misalnya, akses tidak sah ke jaringan internal atau perangkat lunak berbahaya seperti virus, malware, dll. Firewall akan memberikan perlindungan tergantung aturan keamanan yang Anda tentukan. Fungsi firewall sangat krusial, mengingat jaringan internet yang rawan dengan ancaman keamanan. Anda sangat butuh firewall sebagai perlindungan dasar di komputer.

Sebelum masuk pada IDS, kita perlu mengetahui metode deteksi terlebih dahulu. Terdapat beberapa tipe metode deteksi, yaitu Signature Based, Heuristic Based, dan lainnya. Signature ini rata-rata dikembangkan untuk Intrusion detection, Intrusion prevention, Antivirus/Antimalware, Traffic patterns, dan Application. Signatures dikembangkan untuk mendeteksi karakteristik jenis konten tertentu seperti byte patterns, file types, port, protocols, dan hashes. Heuristic dapat dikembangkan untuk file changes dan network traffic. Heuristic dikembangkan untuk mendeteksi karakteristik jenis konten tertentu seperti byte patterns, file types, port, dan protocols.

Intrusion detection adalah proses mencari, meneliti, dan melaporkan, Tindakan tidak sah, atau yang membahayakan, aktivitas jaringan, atau komputer. Intrusion didefinisikan sebagai kegiatan yang bersifat anomaly, incorrect, inappropriate yang terjadi di jaringan atau di host. Klasifikasi intrusi meliputi beberapa tipe, yaitu Attempted Break-ins, masquerade attacks, penetration of security, control system, leakage, denial of service, dan malcious use. Anomaly merupakan traffic/aktivitas yang tidak sesuai dengan policies. Anomali jaringan terdiri dari akses dari/ke host yang terlarang, memiliki content yang terlarang /virus, dan menjalankan program yang terlarang (web directory traversal).

IDS merupakan sistem waktu nyata yang dapat mendeteksi intruder dan tindakan mencurigakan serta memberikan laporan kepada sebuah sistem pengawasan. IDS sendiri dapat berupa hardware maupun software. IDS dirancang untuk memonitor, mengawasi, mencatat, menganalisa, dan melaporkan sistem komputer dan jaringan. Kejadian yang dimaksud ialah mengindikasi pelanggaran kebijakan/gangguan keamanan. Komponen pada IDS meliputi sensor-sensor, IDS management, dan frontend.

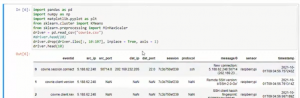

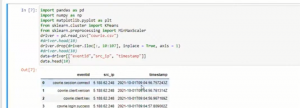

Setelah penjelasan tersebut, pemateri mulai masuk pada studi kasus. Studi kasus tersebut ialah penerapan data sains pada IDS. Honeypot merupakan sebuah sistem mampu menjadikan server menjadi umpan yang di gunakan untuk mengumpulkan informasi tentang penyerang pada sebuah sistem. Honeypot bekerja selayaknya seperti sebuah server namun tidak memberikan informasi seperti server yang nyata atau server sebenarnya yang berjalan . Honeypot dapat di gunakan untuk mendeteksi dan menyimpan informasi dari serangan DDoS sampai pada pendeteksi asal negara ataupun ip yang menyerang server kemudian memberikan hasil serangan berupa data log. Dari data log tersebut dapat di gunakan untuk menganalisis sebuah serangan karena log tersebut menyimpan data penyerang mulai dari ip, port yang di serang dan waktu yang diserang. Terdapat beberapa tahapan dalam penerapan studi kasus ini, antara lain:

- Data collection : Data log honeypot cowrie

- Data description: type dan info data frame

- Data cleansing: drop kolom tidak di pakai

- Data Analisa : Klusterisasi IP log dengan KMEAN

- Data Visualisasi: Tampilan grafis Kluster IP Data log

Beberapa contoh source code pa da jupyter notebook